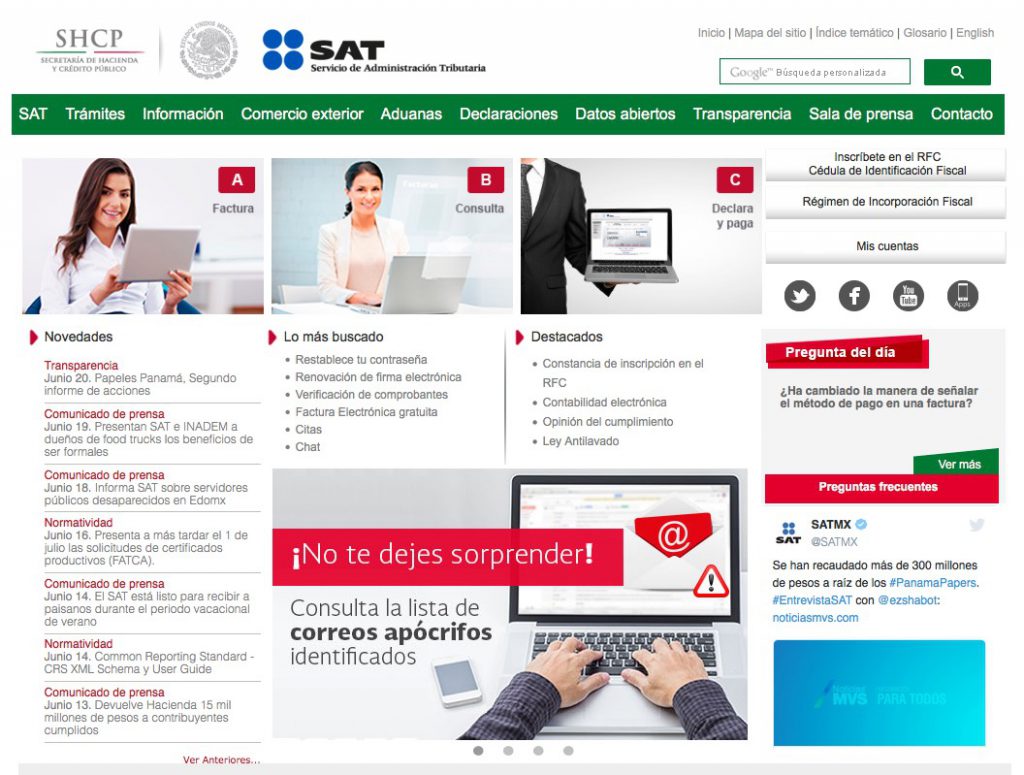

Para facilitar el cumplimiento de obligaciones fiscales, el Servicio de Administración Tributaria (SAT) estableció a partir de 2005 una plataforma electrónica de atención vía internet donde los ciudadanos pueden realizar fácil y ágilmente sus declaraciones de impuestos, pagos, facturación, descarga de certificados digitales o corrección de datos.

Sin embargo, ese sistema es altamente vulnerable a diversos ataques cibernéticos, pues los algoritmos criptográficos utilizados por el organismo de la Secretaría de Hacienda y Crédito Público para resguardar la información confidencial de los contribuyentes son obsoletos y por ende inadecuados para garantizar la seguridad informática de los ciudadanos.

Así lo expone el investigador Francisco Rodríguez-Henríquez, adscrito al Laboratorio de Criptografía del Departamento de Computación del Centro de Investigación y de Estudios Avanzados (Cinvestav). El experto realizó junto con su equipo de colaboradores un análisis de los códigos criptográficos que utiliza el SAT para dicho servicio, el cual está basado en el paradigma de criptografía de llave pública.

En este paradigma se asigna a cada contribuyente un par de llaves único, donde una de ellas es pública (y por tanto puede ser divulgada libremente en Internet o cualquier otro medio), mientras que la otra es privada, por lo cual debe mantenerse en secreto total.

Para evitar ataques estándares de usurpación de identidad, la llave pública se vincula criptográficamente junto con la información del ciudadano en un certificado digital que es generado y firmado por la autoridad certificadora del SAT.

Sin embargo, los científicos advierten que el algoritmo RSA-1024, utilizado para registrar la firma del contribuyente, así como el SHA-1 (algoritmo de “digestión”, a partir del cual se elabora otro mensaje codificado) están clasificados como obsoletos por diversos organismos de seguridad como el Instituto Nacional de Estándares y Tecnología (NIST en inglés) de Estados Unidos.

“Estos dos algoritmos fueron declarados obsoletos desde el año 2010, y aunque el SAT ya está haciendo la migración hacia una versión más poderosa del primero, conocida como RSA-2048, los certificados digitales que fueron generados con la versión vulnerable RSA-1024 van a permanecer en circulación hasta el año 2020”, señala Rodríguez-Henríquez.

Además, la Clave Electrónica de Identificación Confidencial (CIEC, que luego fue “fortalecida”) para acceder al sistema en línea del SAT constituye un blanco potencial para el ataque de ciberdelincuentes, pues regularmente se construye sólo con ocho caracteres, cuando la recomendación de los expertos es que dichas contraseñas tengan una longitud de al menos 12 caracteres.

“Esto hace que resulte relativamente sencillo adivinarla, con resultados potencialmente devastadores para la víctima, pues el ciberdelincuente puede montar ataques de usurpación de identidad”, explica el profesor-investigador.

En el análisis también participaron expertos del Centro de Investigación en Computación del IPN y de la Universidad Autónoma de Puebla. Hasta mayo de 2015, el SAT había emitido aproximadamente 14 millones de certificados digitales, mientras que el número de facturas digitales (técnicamente denominados Comprobantes Fiscales Digitales por Internet o CFDI) generados por los contribuyentes registrados habían superado la astronómica cifra de 5.1 mil millones, ello tan solo durante 2014.

De acuerdo con declaraciones de funcionarios del propio SAT, entre 2007 y 2009 el organismo registró pérdidas por 3 mil 400 millones de pesos, la mayor parte debido a la emisión apócrifa (fraudulenta) de facturas.

Ante los riesgos descritos, el especialista en seguridad informática sugiere dos tipos de contramedidas. En primer lugar, el SAT debería acelerar la migración para sustituir lo antes posible el algoritmo RSA-1024 con la versión RSA-2048. “O mejor aún, podría migrar hacia el uso de algoritmos técnicamente más sólidos, como el de Criptografía de Curvas Elípticas”, señala el investigador.

Lo mismo podría hacerse para sustituir el algoritmo obsoleto SHA-1 por el SHA-3. Por otra parte, el especialista en aritmética computacional plantea mejorar la protección del password en el sistema del SAT, por ejemplo, a través de la autentificación de doble factor (donde se emplea una medida extra de seguridad, como un SMS de confirmación por celular).

Aunado a ello, considera que es necesario alentar a los contribuyentes que se hayan registrado en la plataforma electrónica del SAT para usar al menos 10 caracteres en su contraseña, además de generar conciencia entre la población sobre los riesgos de sufrir ataques cibernéticos, sobre todo cuando no se aplican medidas preventivas.